HelloWorld翻译软件密码设置有什么安全要求

HelloWorld的密码安全要求包括:最少长度12位,必须混合大小写字母、数字与特殊字符,避免使用近期泄露的常用密码,支持双因素认证,服务端对密码采用哈希并附带随机盐值,存储时拒绝明文,传输层使用TLS加密,且具有设备绑定或地理IP限制、异常登录检测与多次失败锁定策略,执行密码历史与轮换、最小权限原则与日志审计以提升可追踪性。

费曼式解释:用简单的语言理解密码安全要点

想象你家门口的锁。要把门锁得稳稳的,门前的钥匙也要管理好。密码就像门锁的钥匙,越复杂越难被人猜到;而锁的安保系统则是平台的安全设计:不仅要让你容易使用,也要防止别人偷偷拎走钥匙。把这两个层面放在一起看,HelloWorld 的安全要求其实就是在说:选择一个难以破解的“钥匙”,并让“锁芯”在服务器端和传输过程都同样坚固,同时还能在异常情况下做出反应。下面从几个直观的角度把要点讲清楚,像和朋友聊天一样简单。你需要知道的是,安全不是一次性设置,而是持续的日常习惯与系统设计的组合。

核心安全要点分解

- 长度与复杂性:密码至少12位,包含大写字母、小写字母、数字和至少一种特殊字符,避免使用简单序列或常见词汇。如此组合能显著降低暴力破解和字典攻击的成功概率,就像把钥匙做成“多重拼图”,不容易被人一次性拼对。

- 哈希存储与盐、Pepper:服务器端不以明文存储密码,而是对密码经过昂贵的哈希函数并附带随机盐值的处理;有时还会使用 Pepper(额外的秘密值),提高抵御预计算攻击的能力。这样即使数据库被盗,密码也难以还原。

- 传输加密:用户在设备与服务器通信时,所有密码相关的数据都通过传输层加密(如 TLS),防止中途被监听或篡改,像在邮局里用密封信传递重要信息。

- 多因素认证(MFA):除了密码,还需要第二层证明,如一次性短息验证码、Authenticator 二次认证、硬件密钥等。就算钥匙被窃取,门也不会立刻开。

- 设备绑定与异常登录检测:如设备绑定、地理IP限制、异常登录行为监控等机制,能在发现异常时提醒用户、限制登录或要求额外认证,降低被滥用的风险。

- 密码历史与轮换策略:鼓励或强制不重复使用最近的若干密码,定期更新密码,并对历史记录进行保护,避免长期沿用同一组凭据带来的安全隐患。

- 最小权限与审计:账户仅具必要权限,相关操作有日志记录,便于事后追踪与问题诊断。透明的审计能促使整体安全态势向好。

在 HelloWorld 的具体落地

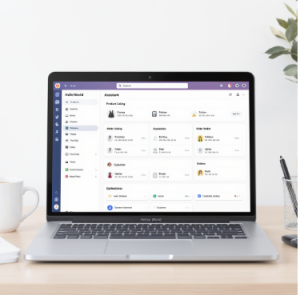

落地层面不是空谈,它体现为清晰的设置路径、可感知的提示与后台的自动化保护。首先,用户在设置页遇到的密码字段会即时给出可行性提示:比如“长度满足、组合符合、并开启 MFA”等。其次,服务器端会把密码以高强度哈希算法处理,并要求每次登录进行动态校验,万一有异常定位(如异常设备或异常地域),系统会触发二次认证、推送通知或短暂锁定。最后,管理员端也会看到日志、告警与可审核的历史操作记录,确保安全策略不是空话,而是可追踪的事实。

技术实现侧:服务端与客户端的安全协作

从技术角度看,安全是前端与后端在同一个节奏上的协作。用户输入的密码在客户端仅作输送使用,真正的“钥匙”在服务器端以不可逆的方式处理;传输过程要确保不可被嗅探或篡改,服务器要正确地管理哈希参数、盐以及迭代次数,防御常见的攻击手段。下面把关键要点用简洁的语言梳理清楚,便于项目组成员快速理解并落地执行。

- 哈希算法与迭代次数:推荐使用 Argon2id 或 bcrypt 等现代哈希算法,配置足够的迭代次数或内存成本,使暴力破解成本高于实际承受能力。

- 盐值与 Pepper:为每个密码使用独立的随机盐值,必要时通过 Pepper 增加隐蔽值,提升抗预计算攻击的难度。

- 密钥与密钥轮换:在系统更新、加密参数更改或合规要求变更时,能平滑地进行参数迁移与历史密码保护。

- 传输与存储分离:传输层采用 TLS,存储层使用不可逆哈希,确保两端安全分工明确。

- 监控与审计:对登录尝试、认证失败、异常地点、设备变更等事件进行实时监控与日志记录,便于快速响应。

多因素认证与设备绑定的实操要点

在实际使用中,MFA 的引入应尽量简化用户体验,同时不要在安全性上妥协。设备绑定可以通过绑定的设备指纹、信任的浏览器、或短时间内可被识别的常用设备来实现。异常登录触发的并发性事件(如同一账户在不同国家同时出现登录)应当立刻进行二次认证、推送告警或强制性锁定,避免“单点失败”带来的安全漏洞。

密码管理策略与审计

一个强安全策略离不开持续的管理与监督。系统应具备以下能力:

- 密码历史保护:不允许重复使用最近 N 次的密码(N 可配置),并对历史记录进行加密存储。

- 定期轮换策略:在企业场景下可以设定周期性的强制改密,个人用户则提供友好的提醒与可视化的改密引导。

- 账户锁定策略:超过若干次失败后短时锁定账户,并在解锁时要求额外认证。

- 访问与操作审计:对涉及凭据的操作产生可查询的日志,结合安全分析工具提供异常检测。

一个简短的对话式理解,帮助记住要点

想象你正在和朋友聊关于门锁的事情。朋友问:“为什么要那么复杂的密码?”你说:“因为如果门锁只有简单的钥匙,别人就容易弄错位置,甚至捏坏,那就更容易闯入;而如果门锁提供多层保护,即使钥匙被盗,锁芯还需要额外的验证才能开门。”于是你又补充:“而服务器端的保安就像安置在门边的保安亭,负责把钥匙变成难拆的组合、记录谁在什么时候进入、并在有异常时提醒你。”朋友点点头,仿佛明白了这层关系。

表格:常见哈希方案对比与推荐参数

| 哈希算法 | 推荐场景 | 示例参数(可配置) |

| Argon2id | 高安全需求,内存成本可控的场景 | 内存 64-256 MB,并行度 2-4,迭代次数 2-4 |

| bcrypt | 兼容性好,系统简单时的默认选择 | 成本因子 12-14 |

| scrypt | 对内存成本敏感的环境 | N=2^14,r=8,p=1 等 |

边走边改的现实策略

在实际运营中,HelloWorld 应该具备渐进式改进的能力:先落地 TLS 与基本密码策略,再逐步引入 MFA、设备绑定与行为分析,最后完善日志与审计体系。对于用户而言,清晰的指引和友好的错误信息是关键;对于开发与运维团队,则需要可观测的指标、可回滚的参数配置以及完善的变更管理流程。

小结性思考(非结论性收尾)

你会发现,密码安全不是一成不变的硬碰硬,而是一场关于可用性与保护之间的博弈。合理的长度、强度、以及服务器端的防护组合起来,像是一道道互为支撑的护城河。日常的使用体验在逐步完善,而安全策略也在不断演进。只要保持对细节的关注和对风险的敏感,HelloWorld 的“桥梁”就会走得更稳。